LinuxParty

Es importante hacer copias de seguridad, pero al hacer una copia de seguridad puede que no queramos incluir uno o más directorios en la copia de seguridad, pongamos por ejemplo que te has bajado la imagen de Fedora, y quieres hacer la copia del árbol de directorio, pero quieres omitir el directorios donde se guardan las imágenes iso, pues lo que tendrás que hacer es:

|-- Documentos

|-- Descargas

| |-- alguna cosa.rtf

| `-- Imagenes-ISO

| |-- CentOS.iso

| |-- Debian.iso

| `-- Fedora.iso

`-- Publico

`-- otra cosa.rtf

El atacante espera everiguar correctamente el número de secuencias que utilizará el host al que se envían las tramas (objetivo del ataque). Si pueden hacer esto, será capaz de enviar paquetes falsificados al host receptor pareciéndole proceder desde el host de origen, a pesar de que los paquetes falsificados pueden, y de hecho, proceden de terceros, controlados por el atacante.

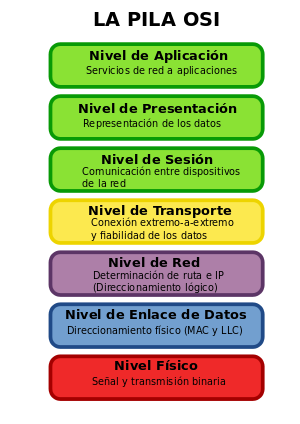

Con Scapy puede capturar y generar tráfico de red. En algunos casos es necesario generar un flujo de tráfico en particular y luego ver lo que viene detrás. Con Scapy puede construir ese tipo de herramienta con sólo unas pocas líneas de código. Será útil definir algunos términos antes de llegar demasiado lejos con el fin de comprender mejor lo que está haciendo Scapy. El modelo del protocolo OSI de siete capas es utilizado por Scapy en la determinación de cómo construir e interpretar los bits que fluyen a través del cable. La capa física, también conocida como capa 1, es por donde van las cosas como medios de comunicación, ya sean por cable o inalámbrica, conectores y niveles de las señales. La capa dos, denominada capa de enlace de datos, es donde los datos que circulan especifican una única dirección física o MAC para identificar a cada nodo. La siguiente capa es la capa tres y se conoce como la capa de red. Este es el nivel donde se hay direccionamiento lógico, conocido comúnmente como una dirección IP.

Con Scapy puede capturar y generar tráfico de red. En algunos casos es necesario generar un flujo de tráfico en particular y luego ver lo que viene detrás. Con Scapy puede construir ese tipo de herramienta con sólo unas pocas líneas de código. Será útil definir algunos términos antes de llegar demasiado lejos con el fin de comprender mejor lo que está haciendo Scapy. El modelo del protocolo OSI de siete capas es utilizado por Scapy en la determinación de cómo construir e interpretar los bits que fluyen a través del cable. La capa física, también conocida como capa 1, es por donde van las cosas como medios de comunicación, ya sean por cable o inalámbrica, conectores y niveles de las señales. La capa dos, denominada capa de enlace de datos, es donde los datos que circulan especifican una única dirección física o MAC para identificar a cada nodo. La siguiente capa es la capa tres y se conoce como la capa de red. Este es el nivel donde se hay direccionamiento lógico, conocido comúnmente como una dirección IP.

-

Seguridad

- La alternativa de la UE a la base de datos de vulnerabilidades de CVE liderada por Estados Unidos ya está lista

- Parrot 7, se actualiza a distro Debian, con KDE, Wayland y herramientas IA

- Bloquear accesos por país a tu Web, cómo hacerlo en Servidores Linux

- Hackers rusos utilizan Hyper-V para ocultar malware de Linux en sistemas Windows

- Utilizar ssh sin contraseña con ssh-keygen y ssh-copy-id

- Configuración paso a paso de una NAT con los iptables

- Snort para Windows, detección de Intrusos y seguridad.

- Detectar ROOTKITS en Linux

- 20 Ejemplos IPTables para nuevos Administradores de Sistemas

- IPTABLES para evitar ataques de Denegación de Servicio (DDoS)

- mod_security y mod_evasive en Linux para CentOS / RedHat

- Un Windows XP sin protección y conectado a Internet: el experimento que demuestra por qué no deberías hacerlo